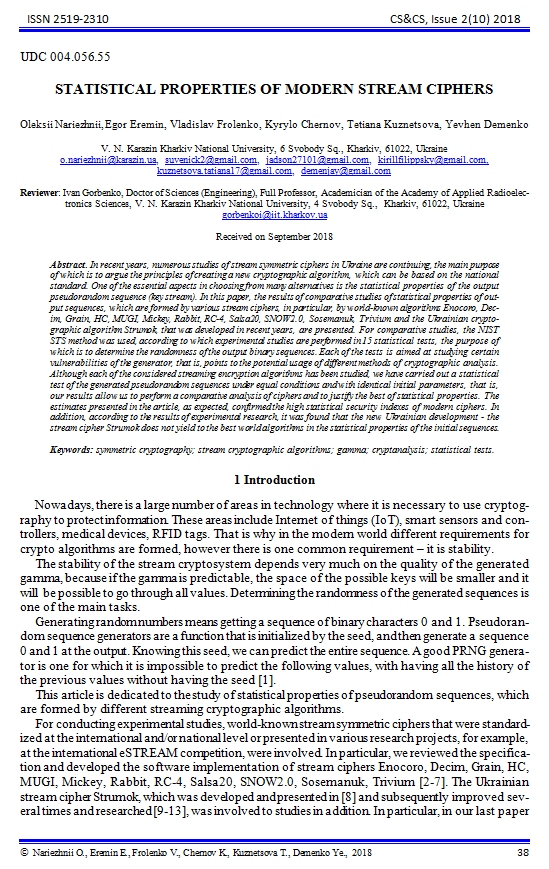

Statistical properties of modern stream ciphers

Abstract

In recent years, numerous studies of stream symmetric ciphers in Ukraine are continuing, the main purpose of which is to argue the principles of creating a new cryptographic algorithm, which can be based on the national standard. One of the essential aspects in choosing from many alternatives is the statistical properties of the output pseudorandom sequence (key stream). In this paper, the results of comparative studies of statistical properties of output sequences, which are formed by various stream ciphers, in particular, by world-known algorithms Enocoro, Decim, Grain, HC, MUGI, Mickey, Rabbit, RC-4, Salsa20, SNOW2.0, Sosemanuk, Trivium and the Ukrainian cryptographic algorithm Strumok, that was developed in recent years, are presented. For comparative studies, the NIST STS method was used, according to which experimental studies are performed in 15 statistical tests, the purpose of which is to determine the randomness of the output binary sequences. Each of the tests is aimed at studying certain vulnerabilities of the generator, that is, points to the potential usage of different methods of cryptographic analysis. Although each of the considered streaming encryption algorithms has been studied, we have carried out a statistical test of the generated pseudorandom sequences under equal conditions and with identical initial parameters, that is, our results allow us to perform a comparative analysis of ciphers and to justify the best of statistical properties. The estimates presented in the article, as expected, confirmed the high statistical security indexes of modern ciphers. In addition, according to the results of experimental research, it was found that the new Ukrainian development - the stream cipher Strumok does not yield to the best world algorithms in the statistical properties of the initial sequences.

Downloads

References

A Statistical Test Suite for Random and Pseudorandom Number Generators for Cryptographic Applications. NIST Special Publication 800-22, 2010. URL: https://dl.acm.org/citation.cfm?id=2206233

Information technology. Security techniques. Encryption algorithms. Part 4: Stream ciphers. ISO/IEC 18033-4, 2011. URL: https://www.iso.org/standard/54532.html

Information technology. Security techniques. Lightweight cryptography. Part 3: Stream ciphers. ISO/IEC 29192-3, 2012. URL: https://www.iso.org/standard/56426.html

Pseudorandom Number Generator Enocoro.URL: http://www.cryptrec.go.jp

Decim – A new Stream Cipher for Hardware applications. ECRYPT Stream Cipher Project Report 2005/004. URL: http://www.ecrypt.eu.org/

Hongjun W., Preneel B. Cryptanalysis of Stream Cipher Decim. URL: http://www.ecrypt.eu.org/stream/

The eSTREAM Project. URL: http://www.ecrypt.eu.org/

Kuznetsov O., Lutsenko M., Ivanenko D. Strumok stream cipher: Specification and basic properties. 2016 Third International Scientific-Practical Conference Problems of Infocommunications Science and Technology (PIC S&T). Kharkiv, 2016, p. 59-62.

Kuznetsov A., Kolovanova Y., Kuznetsova T. Periodic characteristics of output feedback encryption mode. 2017 4th International Scientific-Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T). Kharkov, 2017. pp. 193-198.

The research of modern stream ciphers / Gorbenko I., Kuznetsov A., Lutsenko M., Ivanenko D. 2017 4th International Scientific-Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T). Kharkov, 2017. pp. 207-210.

Strumok keystream generator / Gorbenko I. and etc. 2018 IEEE 9th International Conference on Dependable Systems, Services and Technologies (DESSERT). 2018. pp. 294-299.

Analysis of block symmetric algorithms from international standard of lightweight cryptography ISO/IEC 29192-2 / Kuznetsov A., Gorbenko Y., Andrushkevych A. , Belozersev I. 2017 4th International Scientific-Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T). Kharkov, 2017. pp. 203-206.

Research of cross-platform stream symmetric ciphers implementation / Kuznetsov A., Frolenko V., Eremin E., Zavgorodnia O. 2018 IEEE 9th International Conference on Dependable Systems, Services and Technologies (DESSERT). Kyiv, 2018. pp. 300-305.

FIPS–197: Advanced Encryption Standard (AES). National Institute of Standards and Technology, 2001. URL: http://csrc.nist.gov/publications/fips/fips197/fips-197.pdf

ISO/IEC 18033-3:2010. Information technology – Security techniques – Encryption algorithms – Part 3: Block ciphers. URL: https://www.iso.org/standard/54531.html

Deutsch D., Jozsa R. Rapid solutions of problems by quantum computation. Proceedings of The Royal Society of London. A: Mathematical, Physical and Engineering Sciences.1992. Vol. 439, №1907. pp. 553-558.

Bernstein D., Buchmann J. , Dahmen E. Post-Quantum Cryptography. Berlin-Heidleberg: Springer-Verlag, 2009. 245 p.

Post-Quantum Crystography: A combination of Post-Quantum Cryptography and Steganography/ Gabriel A. J., Alese B. K., Adetunmbi A. O., Adewale O. S. 8th International Conference for Internet Technology and Secured Transactions (ICITST-2013). London, 2013. pp. 449-452.

Code-based public-key cryptosystems for the post-quantum period / Kuznetsov A., Svatovskij I., Kiyan N., Pushkar'ov A. 2017 4th International Scientific-Practical Conference Problems of Infocommunications. Science and Technology (PIC S&T). Kharkov, 2017. pp. 125-130.

Towards post-quantum security for IoT endpoints with NTRU / Guillen O. M. and etc. Design, Automation & Test in Europe Conference & Exhibition (DATE). Lausanne, 2017. pp. 698–703.

Code-based key encapsulation mechanisms for post-quantum standardization / Kuznetsov A. and etc. 2018 IEEE 9th International Conference on Dependable Systems, Services and Technologies (DESSERT). Kyiv, 2018. pp. 276-281.

Baldi M., Santini P., Cancellieri G. Post-quantum cryptography based on codes: State of the art and open challenges. AEIT International Annual Conference. Cagliari, 2017. pp. 1-6.

Alam M. S. Secure M-commerce data using post quantum cryptography. 2017 IEEE International Conference on Power, Control, Signals and Instrumentation Engineering (ICPCSI). Chennai, 2017. pp. 649-654.

Post-Quantum Diffie-Hellman and Symmetric Key Exchange Protocols / Xiangdong Li and etc. 2006 IEEE Information Assurance Workshop. NY: West Point, 2006. pp. 382-383.